Um membro de uma gangue “limpa-contas”, preso em novembro de 2020 em São Paulo (SP), revelou à polícia como consegue burlar a criptografia do iPhone. Na real, ele não consegue. Pelo relato, publicado pela Folha de S.Paulo, é mais um golpe de engenharia social do que técnico, aplicado com base no número/chip do celular da vítima. Mais ou menos assim:

- Assaltante tira o chip do celular da vítima, coloca em outro aparelho e ativa o número nele.

- Assaltante procura o endereço de e-mail da vítima usado como Apple ID (iPhone) ou Conta Google (Android) em redes sociais, como Facebook e Instagram.

- Assaltante ganha acesso ao Apple ID/Conta Google.

- Assaltante restaura backup da nuvem (iCloud/Google Drive) em um novo aparelho e procura senhas de outros serviços no backup, encontra-as e repassa o aparelho a terceiros que farão a limpa nas contas bancárias.

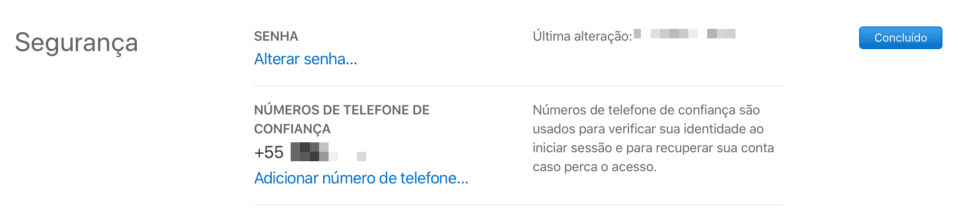

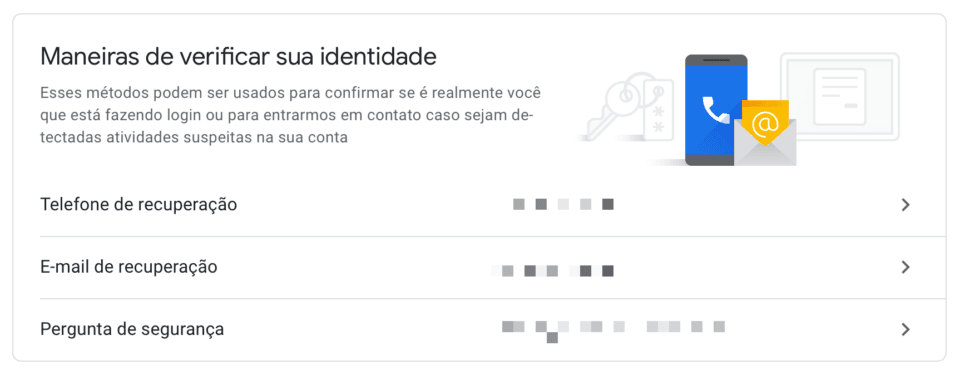

Algo que não fica evidente é como o assaltante consegue recuperar a senha do iCloud/Google Drive. Uma hipótese é que ele inicia o processo de recuperação de senha, que tanto na Apple quanto no Google envolvem o número de telefone para a recuperação de contas, conforme as imagens a seguir:

Outro detalhe que chama a atenção é a busca por senhas no conteúdo do celular: “Ao baixar as informações da nuvem no novo aparelho, passa a procurar ali informações ligadas a palavra ‘senha’ e, segundo dele, obtém geralmente os números e acesso do celular e das contas bancárias.”

À luz desse relato, uma medida fácil para dificultar esse ataque é alterar/ativar a senha/PIN do seu chip (SIM card). É um código de quatro dígitos que, depois de ativado, passa a ser pedido quando se insere o chip em outro celular.

Este tutorial do TechTudo explica como configurá-lo no Android e no iOS, e apresenta os códigos padrões de cada operadora. Cuidado na hora de alterar o PIN: após três tentativas erradas, ele bloqueia o chip. Caso você já tenha feito a troca e esqueceu o PIN cadastrado, é necessário o código PUK, que vem impresso na embalagem do chip ou, caso não a tenha mais, pode ser requisitado junto ao atendimento da sua operadora.

Outra dica, básica, mas aparentemente ainda não muito difundida, é jamais salvar qualquer tipo de senha em texto puro ou em apps de anotações. Use um gerenciador de senhas decente e ative o segundo fator de autenticação onde for possível.

Hmmm… nestes casos usar um eSIM também é uma boa opção, não?

Pena que poucos modelos suportam, acho que do XR em diante. Android não conheço nenhum…

uma pena, pois daria muito mais segurança, além de poder rastrear até acabar a bateria.

Se a pessoa utiliza o gerenciador de senhas do google ou da apple, quando a pessoa entra em um novo aparelho tem acesso a todas as senhas através do gerenciador. Certo?

Dificultar a recuperação de conta parece ser o caminho para evitar esse tipo de fraude

Mas, o gerenciador de senhas do Google Chrome pede uma autenticação antes de mostrar as senhas. No meu caso, é uma autenticação biométrica.

E qual é a senha dele? Toda autenticação biométrica tem uma senha numérica/alfanumérica de “fallback”, que pode ser usada se a biometria não estiver disponível.

É um PIN de 4 dígitos…

No caso do iPhone e Mac as senhas estão no iCloud e são guardadas nesses dispositivos utilizando o código de acesso. Só que quando você inicia um novo dispositivo utilizando o iCloud a pessoa que está configurando o novo dispositivo escolhe a senha. Posso estar enganado porque nunca tive que fazer esse processo do zero, sempre pego de algum backup

No Google tem a opção de você definir uma senha para as senhas, mas tinha uma época que essa não era a opção padrão, não sei se continua sendo.

Nesses dois casos, se não for requerida uma autenticação adicional apenas o login e senha dos serviços na nuvem já seriam suficientes para obter todas as senhas salvas

É isso mesmo. A barreira é a senha do iCloud/Apple ID, que é necessária para restaurar o backup em outro iPhone. Pelo relato do assaltante, a minha suspeita é que eles usam o telefone para redefinir a senha do iCloud/Apple ID junto à Apple. Depois que o backup está restaurado, já era.

Eu e a esposa usamos PIN faz anos.

Interessante é que a melhor forma de se prevenir desse golpe é uma das mais simples e que niguém usa: PIN no chip. Eu mesmo não tinha habilitado no meu e nunca vi alguém usando.

Outra coisa que pode ser legal é criar um novo e-mail (do zero mesmo, sem alias) pra cada serviço mais “crítico”, como contas de bancos, e não deixar configurado no celular. Daí, caso precise de algum código de validação, acessa esse e-mail pela web em vez de deixar a conta conectada com acesso fácil pro ladrão.

O negócio é dificultar e deixar o ROI do ataque o pior possível…

Colocar PIN no chip, não deixar senhas em texto plano em aplicativos diversos, não cadastrar o número de celular em redes sociais, não permitir a busca nas redes pelo número ou pelo endereço de email, usar senhas alfanuméricas e com uma boa quantidade de caracteres para desbloqueio do aparelho, dentre outros.

Impossível não é, mas o negócio é dar canseira e ganhar tempo para efetuar bloqueio das contas, cartões, etc.