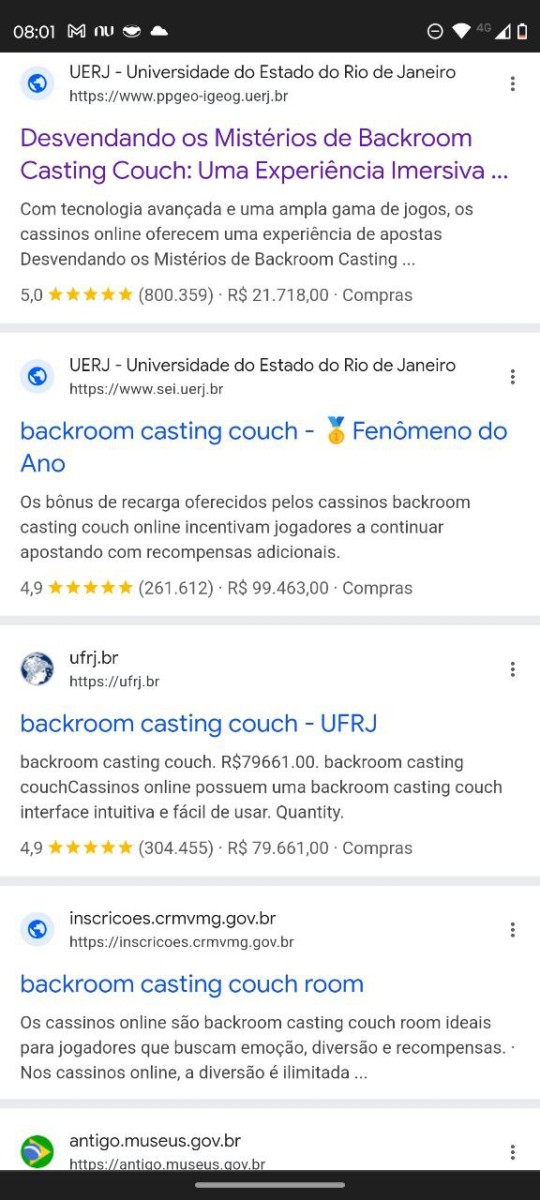

Fiz uma brincadeira no Insta (aqui, pra quem quiser contexto) e vieram me perguntar qual era a referência. Fiz uma busca por ela no Google e vi que vários domínios públicos de universidades e do governo parecem ter sofrido algum tipo de ataque que os fazem aparecer em determinadas buscas. Clicado, leva pra cassino online.

É isso mesmo ou o problema é aqui comigo? 😅

9 comentários

Recebi e-mail de cobrança da anuidade do CRA-MG. O e-mail é genuíno e o link do pagamento também. Porém reparei que algumas vezes que clico no link ele me redireciona para algum site de aposta. Não é todas as vezes e é bastante aleatório.

Então fui investigar procurando “bet site:cramg.org.br” no Google e… surpresa!

Tem uma infestação de redirecionadores para bets justamente no servidor https://spwsistemas.cramg.org.br:5443/ que é onde os dados dos profissionais estão hospedados e os pagamentos são processados.

Não seria melhor uma padronização de sites governamentais de toda ordem, com liberdade local para publicações, mas seguindo um guião e utilizando as mesmas plataformas e fluxos de segurança?

Eu assino feed RSS de uma associação de pesquisadores que durante muito tempo ficava me mostrando posts de cassino também, felizmente parou, imagino que tenham resolvido o problema.

Nesses casos, ñ seria mais prático tirar o site do ar? Me parece que não existe nenhuma preocupação por parte das universidades.

Uma boa parte destes sites vítimas de defacement dessa maneira são sites Wordpress não seguros. Fiz uma nova pesquisa e os dois primeiros sites suspeitos (https://fcm.uerj.br e https://www.sei.uerj.br) da minha pesquisa, e adicionar o texto “/wp-admin” a URL, cai exatamente no login do Wordpress destes sites.

É o típico ataque, onde o usuário descobre o usuário (e possivelmente o único usuário do Wordpress, com acesso de administrador), acha uma senha fácil e depois faz a festa, alterando a senha de administrador e instalando plugins de origem duvidosa.

Criar um usuário separado com senha diferente com permissão apenas de postagens, ocultar os nomes de usuário das páginas públicas do Wordpress, senhas fortes em todos os usuários e usar o plugin “Limit Login Attempts Reloaded” – que bloqueia o IP do usuário em caso de um número determinado de tentativas de login inválidas é primordial e já deixa o site muito mais seguro contra estas situações.

São sites invadidos/hackeados. O Aos Fatos fez uma boa matéria em maio de 2024.

É um problema comum, infelizmente. Já vi vários do tipo, acredito que seja algum problema de zona de DNS. Já saiu noticias em vários portais sobre, aliás, o proprio governo diz ter tomado iniciativa em bloquar tais sites, mas, não é o que vemos na prática.

Em maio do ano passado enviei ao Ghedin algo semelhante, só que era em sites de prefeituras, de vários estados. O que tem de brecha de segurança na hospedagem dos sites institucionais não deve ser pouco.

O que deve ter de brecha de segurança nos sites do governo…